Skonfiguruj rozszerzenia PostgreSQL | Cloud SQL dla PostgreSQL | Google Cloud, Google Bard może teraz połączyć się z Gmailem, Dokumentami, Mapami: Jak to działa

Google Bard może teraz połączyć się z Gmailem, dokumentami, mapami: Jak to działa

Contents

- 1 Google Bard może teraz połączyć się z Gmailem, dokumentami, mapami: Jak to działa

- 1.1 Skonfiguruj rozszerzenia PostgreSQL

- 1.2 Użyj rozszerzeń PostgreSQL

- 1.3 Rozszerzenia PostgreSQL kompatybilne z SQL Cloud

- 1.4 Dowiedz się więcej o niektórych rozszerzeniach PostgreSQL

- 1.5 Google Bard może teraz połączyć się z Gmailem, dokumentami, mapami: Jak to działa

- 1.6 Rozszerzenia dla Google Bard

- 1.7 Google Bard sprawdza swoje odpowiedzi

- 1.8 Rozszerzenia Google Chrome mogą odzyskać hasła !

- 1.9 Najpopularniejsze strony są wrażliwe

Ostatnia aktualizacja 2023/09/05 (UTC).

Skonfiguruj rozszerzenia PostgreSQL

Możesz przedłużyć PostgreSQL, grupując obiekty SQL w pakiecie, aby używać ich jako jednostki. Ta strona zawiera informacje na temat konfiguracji rozszerzeń PostgreSQL kompatybilnych z chmurą SQL.

Użyj rozszerzeń PostgreSQL

Możesz zainstalować tylko rozszerzenia kompatybilne z chmurą SQL. Aby uzyskać więcej informacji, zobacz sekcję rozszerzeń PostgreSQL kompatybilna z chmurą SQL.

Zauważony : Możesz zainstalować rozszerzenia tylko w głównej instancji, a nie w zduplikowanej instancji z dostępem do czytania. Po zainstalowaniu rozszerzenie jest replikowane na zduplikowanym korpusie z dostępem do odczytu.

Zainstaluj rozszerzenie

Przed użyciem rozszerzenia zainstaluj go, postępując w następujący sposób:

- W narzędziu PSQL uruchom polecenie Utwórz rozszerzenie.

Warunki wymagane dla praw do superuserów

W Cloud SQL rozszerzenia mogą być tworzone tylko przez użytkowników z rolą CloudsqlSuperuseruse . Podczas utworzenia instancji PostgreSQL domyślny użytkownik PostGre jest tworzony automatycznie (ale musisz zdefiniować ich hasło). Domyślny użytkownik Postgres odgrywa rolę CloudsqlSuperuser . Aby uzyskać więcej informacji, zobacz stronę o użytkownikach PostgreSQL.

Zauważony : Jeśli importujesz bazę danych zawierającą rozszerzenie utworzone przez spersonalizowanego użytkownika, nie możesz usunąć użytkownika bez usunięcia całej importowanej bazy danych.

Połączenia między bazami danych

Aby się połączyć, instancje docelowe muszą znajdować się w tej samej sieci VPC, co korpus połączenia.

W Google Cloud Console nie możesz wybrać przycisku Autoryzuj tylko połączenia SSL Dla instancji klastra. Ponadto, aby połączyć się z bazami danych w tym samym przypadku, nie można zdefiniować hosta w „LocalHost” lub na 127.0.0.1 . Musisz użyć adresu IP wskazanego dla instancji w Google Cloud Console.

Poproś o pomoc w celu nowego rozszerzenia

Nie możesz utworzyć własnych rozszerzeń w chmurze SQL.

Aby uzyskać wniosek o pomoc w zakresie rozszerzenia, kliknij +1 w raporcie lub stwórz nowy problem. Aby uzyskać listę zgłoszonych problemów dotyczących SQL w chmurze i uzyskać informacje na temat tworzenia problemów, zobacz sekcję wyszukiwania lub utwórz raporty problemowe i żądania funkcji produktu.

Rozszerzenia PostgreSQL kompatybilne z SQL Cloud

Aby uzyskać więcej informacji na temat korzystania z określonego rozszerzenia, kliknij link do dokumentacji pojawiającej się w jednym z poniższych tabel.

Pomoc w zakresie rozszerzeń PostgreSQL z Cloud SQL jest podzielona na kilka kategorii:

- Rozszerzenia postgis

- Rozszerzenia typu danych

- Rozszerzenia języka

- Różne rozszerzenia

Postgis

Rozszerzenie postgis 3.0 jest kompatybilny z chmurą SQL dla PostgreSQL dla wszystkich głównych wersji.

Poniższa tabela zawiera wersje rozszerzenia PostGIS dla każdej wersji SQL Cloud dla PostgreSQL:

| Wersja chmurowa SQL dla PostgreSQL | Rozszerzenie postgis |

| PostgreSQL 9.6 | 2.3.11 |

| PostgreSQL 10 | 2.4.9, 3.1.4 |

| PostgreSQL 11 | 2.5.5, 3.1.4 |

| PostgreSQL 12 | 3.1.4 |

| PostgreSQL 13 | 3.1.4 |

| PostgreSQL 14 | 3.1.4 |

Aby uzyskać główną konkretną wersję PostgreSQL, w poleceniu Utwórz rozszerzenie, możesz określić wersję rozszerzenia PostGIS za pomocą wersji wersji .

Rozszerzenie PostGIS zawiera następujące elementy:

- Postgis

- Postgis_raster

- Postgis_sfcgal

- Postgis_tiger_geocoder

- Postgis_topologia

- Adres_standardizer

- Adres_standardizer_data_us

Aby uzyskać więcej informacji, zobacz sekcję instalacji PostGIS (instalacja PostGIS).

Ponadto Cloud SQL dla PostgreSQL zawiera wersję 3.3.0 rozszerzenia pGrouting, które rozciąga się na postgis. Rozszerzenie pGlouting poprawia leczenie geoprzestrzenne poprzez routing i analizę sieci.

Możesz uaktualnić ręcznie postgis i powiązane rozszerzenia ich najnowszej wersji. Aby dowiedzieć się więcej na temat aktualizacji rozszerzeń PostGIS, zobacz stronę Uaktualnia PostGI.

Rozszerzenia typu danych

| Rozszerzenie | Opis |

| Btree_gin | Podaje przykłady klas operatorów indeksu gin, które wdrażają zachowanie równoważne z indeksem B-Tree. Cloud SQL dla PostgreSQL 9.6 Użyj wersji 1.0. PostgreSQL 10 używa wersji 1.2. Wszystkie inne wersje używają wersji 1.3. |

| Btree_gist | Zapewnia klasy operatorów indeksu GIST, które wdrażają zachowanie równoważne z indeksem B-Tree. Cloud SQL dla PostgreSQL 9.6 Użyj wersji 1.2. PostgreSQL 10, 11, 12 i 13 Użyj wersji 1.5. PostgreSQL 14 używa wersji 1.6. |

| Chkpass | Implementuje typ danych ChKPass zaprojektowany do przechowywania zaszyfrowanych haseł. Cloud SQL dla PostgreSQL 9.6 i 10 Użyj wersji 1.0. Nie jest zgodne z innymi wersjami. |

| Cyt | Zapewnia rodzaj łańcucha znaków CITEXT, który nie jest wrażliwy na pęknięcie. Cloud SQL dla PostgreSQL 9.6 Użyj wersji 1.3. PostgreSQL 10 używa wersji 1.4. PostgreSQL 11 używa wersji 1.5. PostgreSQL 12, 13 i 14 Użyj wersji 1.6. |

| sześcian | Wdraża rodzaj danych kostki do reprezentowania wielowymiarowych kostek. Cloud SQL dla PostgreSQL 9.6 i 10 Użyj wersji 1.2. PostgreSQL 11 używa wersji 1.3. PostgreSQL 12 i 13 Użyj wersji 1.4. PostgreSQL 14 używa wersji 1.5. |

| Hstore | Wdraża typ danych HSTORE do przechowywania zestawów par kluczy/wartości w ramach jednej wartości postgreSQL. Cloud SQL dla PostgreSQL 9.6 i 10, użyj wersji 1.4. PostgreSQL 11 używa wersji 1.5. PostgreSQL 12 używa wersji 1.6. PostgreSQL 13 używa wersji 1.7. PostgreSQL 14 używa wersji 1.8. |

| Isn | Zapewnia typy danych dla niektórych międzynarodowych standardów numerowania produktów. Cloud SQL dla PostgreSQL 9.6 i 10 Użyj wersji 1.1. Wszystkie inne wersje używają wersji 1.2. |

| IP4R | Zapewnia typy danych dla adresów IPv4/v6, plaże IP i kompatybilność z indeksami. Cloud SQL dla PostgreSQL używa wersji 2.4. |

| Ltree | Wdraża typ danych LTREE do reprezentowania etykiet danych przechowywanych w hierarchicznej strukturze w postaci drzewa. Cloud SQL dla PostgreSQL 9.6, 10, 11 i 12 Użyj wersji 1.1. PostgreSQL 13 i 14 Użyj wersji 1.2. |

| lo | Pomoc w zarządzaniu dużymi obiektami (zwaną także LO lub BLOB). Cloud SQL dla PostgreSQL używa wersji 1.1. |

| Postgresql-Hll | Wprowadza nowy rodzaj danych, HLL, który jest strukturą danych hiperloglog. Zobacz także sekcję PostgreSQL-HLL w tym dokumencie. Cloud SQL dla PostgreSQL używa wersji 2.16. |

| prefiks | Zapewnia korespondencję prefiksów, a także zgodność z indeksami. Cloud SQL dla PostgreSQL używa wersji 1.2.0. |

Rozszerzenia języka

| Rozszerzenie | Opis |

| PLPGSQL | Ładny język proceduralny do tworzenia funkcji, procedur i wyzwalaczy. Możesz także użyć tego języka do wykonywania kodu bezpośrednio w blokach do. Cloud SQL dla PostgreSQL używa wersji 1.0. |

| Plv8 | Zapewnia język proceduralny do aktywacji JavaScript. Cloud SQL dla PostgreSQL używa wersji 3.1.2, który używa wersji 9.9 silnika JavaScript V8. |

Różne rozszerzenia

- Cloud SQL dla PostgreSQL 9.6 Użyj wersji 1.1.4 PGAUDIT.

- Cloud SQL dla PostgreSQL 10 używa wersji 1.2.3 PGAUDIT.

- Cloud SQL dla PostgreSQL 11 używa wersji 1.3.3 PGAUDIT.

- Cloud SQL dla PostgreSQL 12 używa wersji 1.4.2 PGAUDIT.

- Cloud SQL dla PostgreSQL 13 używa wersji 1.5.1 PGAUDIT.

- Cloud SQL dla PostgreSQL 14 używa wersji 1.6.1 PGAUDIT.

Wartości, które możesz zdefiniować dla plików wiadomości audytu dla wszystkich wersji PGAUDIT, są odczytane, zapisu, funkcji, roli, DDL, Misc i wszystkich . Dla wersji 1.4.2 do 1.6.1, możesz także zdefiniować wartość Misc_Set .

Aby uzyskać więcej informacji na temat korzystania z tego rozszerzenia z SQL Cloud, zobacz stronę Audytu PostgreSQL za pomocą PGAUDIT.

Utworzono i zarządza tymczasowymi tabelami typu DB2 lub Oracle w bazie danych PostgreSQL.

Cloud SQL dla PostgreSQL używa wersji 2.9.0.

Rozszerzenie open source do przechowywania i wyszukiwania ciągłych reprezentacji wektorów w bazach danych PostgreSQL.

Cloud SQL dla PostgreSQL używa wersji 0.4.2

Ukryj lub wymień osobiste lub poufne informacje z bazy danych PostgreSQL, aby dowiedzieć się więcej, zobacz sekcję PostgreSQL_anonimizer.

Cloud SQL dla PostgreSQL używa wersji 1.0.0.

Dowiedz się więcej o niektórych rozszerzeniach PostgreSQL

W tej sekcji opisano bardziej szczegółowo niektóre rozszerzenia PostgreSQL kompatybilne z powyższymi tabelami.

AUT_Explain

Aby rozpocząć korzystanie z tego rozszerzenia w instancji, zdefiniuj opcję CloudsQL.enable_auto_explain on . Aby dowiedzieć się więcej o konfiguracji opcji i odkryć opcje kompatybilne z tym rozszerzeniem, zobacz stronę Opcje konfiguracji bazy danych.

Ponadto, dla użytkownika z rolą CloudsqlSuperuseruse (tylko), możesz użyć polecenia ładowania, aby załadować to rozszerzenie podczas sesji.

dblink

W sesji bazy danych możesz użyć tego rozszerzenia, aby połączyć się z bazami danych PostgreSQL i uruchomić żądania.

Obecnie to rozszerzenie działa dla dwóch instancji w chmurze SQL z prywatną łącznością IP w tej samej sieci VPC lub dla baz danych przekroczonych w tej samej instancji.

Zauważony : W chmurze SQL nie można korzystać z certyfikatów klienta za pomocą DbLink.

Aby uzyskać więcej informacji, zobacz sekcję DbLink w dokumentacji PostgreSQL.

Użyj DbLink, aby połączyć się z hasłem

Aby połączyć się z bazami danych lub połączyć się z tym samym instancją co inny użytkownik, musisz określić hasło. Oto przykład kodu (nie należy go używać w produkcji):

Wybierz * z dblink ('dbname = nazwa port = 1234 host = host użytkownik = hasło użytkownika = hasło', 'wybierz id, nazwa z tabeli' \) jako t (id int, tekst tekstu);

W przeciwnym razie, aby skonfigurować tylko połączenie, oto kolejny przykład kodu (nie należy go używać w produkcji):

Wybierz dblink_connect ('dbname = dblinkTest User = Postgres host = name_or_ip hasło = xxx');

Połącz bez hasła za pomocą DbLink

Aby połączyć się z tym samym instancją za pomocą tożsamości tego samego użytkownika, możesz połączyć się bez hasła. Przykład :

- Zdefiniuj następujący wskaźnik bazy danych, aby aktywować połączenia lokalne bez hasła.

Cloudsql.Zezwalaj na_passwless_local_connections - Połącz się bez określenia hosta, co implikuje połączenie z tym samym instancją. Oto przykład :

Wybierz * z dbLink ('dbname = Finance User = Alice', „Wybierz dochody z dochodu”) jako zwrócone (Integer Integer dochodów); Wynik powinien wyglądać tak:

Dochód -------- 1000 (1 rząd)

Ponadto, aby połączyć się z innymi bazami danych w tym samym przypadku, nie można zdefiniować hosta w „LocalHost” lub na 127.0.0.1 . Musisz użyć adresu IP wskazanego dla instancji w Google Cloud Console.

W tym dokumencie zapoznaj się również z sekcjami Postgres_FDW i PL/Proxy.

strona

To rozszerzenie sprawdza zawartość stron bazy danych na niższym poziomie. Aby dowiedzieć się więcej, zobacz sekcję Page INS STEAL w dokumentacji PostgreSQL.

PG_BIGM

To rozszerzenie aktywuje pełne badania tekstowe i umożliwia użycie indeksu bigram do szybszego pełnego wyszukiwania tekstu.

Aby rozpocząć korzystanie z tego rozszerzenia w instancji, zdefiniuj opcję CloudsQL.enable_pg_bigm ON . Przyjmowane są również następujące opcje:

- PG_BIGM.Enable_recheck

- PG_BIGM.gin_key_limit

- PG_BIGM.Podobieństwo_Limit

Aby dowiedzieć się więcej o definicji opcji i odkryć opcje kompatybilne z tym rozszerzeniem, zapoznaj się z opcjami konfiguracji bazy danych.

PG_CRON

Aby zacząć używać PG_CRON w instancji, zdefiniuj opcję CloudsQL.enable_pg_cron on on . Aby dowiedzieć się więcej o definicji opcji i odkryć opcje kompatybilne z tym rozszerzeniem, zapoznaj się z opcjami konfiguracji bazy danych.

Zadania są skonfigurowane jako węzły obliczania tła. W związku z tym może być konieczne użycie standardowych technik PostgreSQL (takich jak opcja MAX_WORKER_PROCESSES), aby dostosować liczbę węzłów obliczeniowych w tle.

W przypadku tego rozszerzenia Cloud SQL jest kompatybilny z trybem węzła obliczeniowego w tle, ale nie z interfejsem LiBPQ. Dlatego to rozszerzenie nie wymaga bezpośredniego uwierzytelnienia.

PGFINCORE

To rozszerzenie zawiera funkcje do zarządzania stronami w pamięci pamięci podręcznej dysku systemu operacyjnego z PostgreSQL. Aby uzyskać więcej informacji, zobacz dokumentację poświęconą PGFincore.

PG_FREESPACEMAP

To rozszerzenie analizuje mapę wolnej przestrzeni (FSM, mapa wolnej przestrzeni). Aby dowiedzieć się więcej, zobacz sekcję PG_FREESPAMAP w dokumentacji PostgreSQL.

PG_HINT_PLAN

Aby rozpocząć korzystanie z tego rozszerzenia w instancji, zdefiniuj opcję CloudsQL.enable_pg_hint_plan on on . Aby dowiedzieć się więcej o konfiguracji opcji i odkryć opcje kompatybilne z tym rozszerzeniem, zobacz stronę Opcje konfiguracji bazy danych.

W przeciwnym razie dla użytkownika odgrywający tylko rolę CloudsqlSuperuser, możesz użyć polecenia ładowania, aby załadować to rozszerzenie podczas sesji.

PG_PARTMAN

To rozszerzenie pozwala tworzyć i zarządzać zestawami tabel na podstawie godziny i serii.

W Cloud SQL to rozszerzenie nie zawiera węzła obliczeniowego w tle do automatycznej konserwacji partycji. Zamiast tego możesz na przykład użyć harmonogramu chmur, aby organizować konserwację, wywołując funkcje konserwacji w regularnych odstępach czasu.

PG_PROCTAB

Oto kroki, które należy zastosować, aby użyć rozszerzenia PG_Proctab, aby aktywować narzędzie PG_TOP:

- W narzędziu PSQL uruchom polecenie Utwórz rozszerzenie dla PG_PROCTAB.

- Pobierz i uruchom PG_TOP.

- Po połączeniu z instancją chmurową SQL dla PostgreSQL, dodaj opcję -R, abyś mógł połączyć się z zdalną bazą danych i uzyskać metryki.

Poniższe wskaźniki w skali instancji, które są zawarte w wyniku, obejmują użycie przez innych agentów i usług ciała:

- Średnie obciążenie

- Stany procesorów (% użytkownika, NICE, System, nieaktywny i Iowait)

- Pamięć (używana, bezpłatna i rozmowa)

PG_REPACK

To rozszerzenie pozwala usunąć nieporęczne dane z tabel i indeksów. Możesz użyć tego rozszerzenia, aby stworzyć klaster online (sklasyfikuj tabele według indeksu klastra). Aby uzyskać więcej informacji, zobacz dokumentację poświęconą PG_Repack. Ponadto, aby użyć tego rozszerzenia w SQL Cloud, konieczna jest specjalna procedura, aby dodać prawa użytkownikowi.

Jeśli użytkownik nie ma roli CloudsqlSuperuser, chce użyć rozszerzenia, musisz udzielić mu praw CloudsqlSuperuseruse . Aby dowiedzieć się więcej, zapoznaj się z warunkami wymaganymi dotyczącymi praw do użytkownika. Poniższy przykład używa polecenia dotacji, aby dodać niezbędne prawa.

Przykład dodawania praw

Na przykład CSUPER1 odpowiada CloudsqlSuperuser, a użytkownik testDB to baza danych należąca do testuser . Aby utworzyć rozszerzenie PG_REPACK w testDB, początkowo uruchom następujące polecenia:

-

Połącz się z TestDB jako użytkownik CloudsqlSuperuseruse:

PSQL -U CSUPER1 -D TESTDB; Przyznać, że CSUPER1; Utwórz rozszerzenie pg_repack; pg_repack -h -d testdb -u csuper1 -K -t t1 Odwołać testuser z CSUPER1;

Polecenie PG_REPACK może zawieść z następującym błędem:

„Błąd: zapytanie nie powiodło się: SSL SYSCALL Błąd: Wykryto EOF”

Jeśli wystąpi ten błąd, spróbuj zdefiniować mniejszą wartość dla komunikatów Keepalive TCP, a następnie uruchom polecenie PG_REPACK . Aby dowiedzieć się więcej, zobacz termin przed wygaśnięciem połączeń (z silnika obliczeniowego).

PGTT

Aby rozpocząć korzystanie z tego rozszerzenia w instancji, zdefiniuj opcję PGTT.Włączone włączone . Aby dowiedzieć się więcej o ustawieniach wskaźników i odkryć wskaźniki kompatybilne z tym rozszerzeniem, skonfiguruj wskaźniki bazy danych.

PG_Visibility

Pozwala na zbadanie karty widoczności (VM, mapa widoczności) i informacji o widoczności na stronie tabeli. Aby dowiedzieć się więcej, zobacz sekcję PG_Visibility w dokumentacji PostgreSQL.

PL/proxy

To rozszerzenie jest menedżerem języków proceduralnych upoważniających zdalne połączenia proceduralne między bazami danych PostgreSQL, z opcjonalną segmentacją.

Aby uzyskać więcej informacji, zobacz dokumentację PL/Proxy.

Aby się połączyć, instancje docelowe muszą znajdować się w tej samej sieci VPC, co korpus połączenia. W Google Cloud Console nie możesz wybrać przycisku Autoryzuj tylko połączenia SSL Dla instancji klastra.

Ponadto, aby połączyć się z innymi bazami danych w tym samym przypadku, nie można zdefiniować hosta w „LocalHost” lub na 127.0.0.1 . Musisz użyć adresu IP wskazanego dla instancji w Google Cloud Console.

W tym dokumencie zapoznaj się również z sekcjami Postgres_FDW i DbLink.

Postgresql_anonimizer

Aby rozpocząć korzystanie z tego rozszerzenia w instancji, zdefiniuj opcję CloudsQL.Włącz_anon on . Aby dowiedzieć się więcej o ustawieniach wskaźników i odkryć wskaźniki kompatybilne z tym rozszerzeniem, skonfiguruj wskaźniki bazy danych.

postgres_fdw

To rozszerzenie umożliwia ujawnienie tabel innych baz danych PostgreSQL jako „obce” tabele w bieżącej bazie danych. Te tabele są następnie dostępne, trochę tak, jakby były lokalnymi tabelami. Aby uzyskać więcej informacji, zobacz sekcję Postgres_FDW w dokumentacji PostgreSQL.

To rozszerzenie działa dla dwóch instancji chmurowych SQL z prywatną łącznością IP w tej samej sieci VPC lub dla baz danych przekroczonych w tym samym przypadku.

Ponadto, aby połączyć się z innymi bazami danych w tym samym przypadku, nie można zdefiniować hosta w „LocalHost” lub na 127.0.0.1 . Musisz użyć adresu IP wskazanego dla instancji w Google Cloud Console.

Ponadto w Google Cloud Console nie możesz wybrać przycisku Autoryzuj tylko połączenia SSL Dla organów klastrowych, które przechowują obce dane. Tylko użytkownik CloudsqlSuperuser może posiadać opakowanie zagranicznych danych postgres_fdw.

W tym dokumencie zapoznaj się również z sekcjami PL/Proxy i DbLink.

Postgresql-Hll

To rozszerzenie wprowadza nowy typ danych, HLL, który jest strukturą danych hiperloglog. Aby uzyskać więcej informacji, zobacz dokumentację poświęconą Postgresql-Hll.

Komentarz

O ile nie wskazano inaczej, zawartość tej strony podlega licencji Creative Commons Cassment 4.0, a próbki kodu podlegają licencji Apache 2.0. Aby uzyskać więcej informacji, zobacz reguły witryny programistów Google. Java jest zarejestrowanym znakiem towarowym Oracle i/lub jej spółek stowarzyszonych.

Ostatnia aktualizacja 2023/09/05 (UTC).

Google Bard może teraz połączyć się z Gmailem, dokumentami, mapami: Jak to działa

Agent konwersacyjny jest teraz w stanie łączyć informacje z różnych narzędzi Google i zawierać system weryfikacji źródłowej.

José Billon / opublikowany 19 września 2023 o 16:31

W opublikowanym blogu we wtorek, 19 września Google ogłasza nowe produkty do chatbot Google Bard. Konkurentor Chatgpt, który nie był aktualizowany od 13 lipca, ma rozszerzenia, które pozwalają mu połączyć się z innymi produktami Google i opcję weryfikacji źródeł. Te dodatki, które są zgodne z aktualizacjami modelu Palm 2, są dostępne tylko do użytku w języku angielskim.

Rozszerzenia dla Google Bard

Rozszerzenia Google Bard pozwalają teraz użytkownikom „Znajdź i wyświetl odpowiednie informacje z Google Tools”, Podobnie jak Gmail, Dokumenty, Drive, Mapy Google, YouTube lub Google Hotels. Konkretnie BARD jest w stanie szukać informacji w każdej usłudze i połączyć je, aby zapewnić dostosowaną odpowiedź.

Na przykład, jeśli zaplanujesz wycieczkę do Wielkiego Kanionu (projekt, który zajmuje wiele kart), możesz teraz poprosić Barda o wydobycie z Gmaila dat odpowiednich dla wszystkich, aby zapoznać się z informacjami w czasie rzeczywistym w lotach i hotelach, Pobierz trasę Map Google na lotnisko […] Wszystko w jednej rozmowie.

Ponadto Google zobowiązuje się do ochrony danych osobowych: Rozszerzenia dla Google Workspace nie będą wykorzystywać Twojej treści z Gmaila, Dokumentów i Dysku na reklamę docelową lub do wyszkolenia modelu.

Google Bard sprawdza swoje odpowiedzi

W swoim interfejsie Google Bard zawsze wskazuje, że znajduje się w fazie eksperymentalnej. Rzeczywiście, kiedy został uruchomiony, chatbot ogłosił moc „Czasami się mylę”, Co udało nam się potwierdzić podczas naszego testu. Aby zapewnić użytkownikom prawdziwości przekazywanych informacji, AI zawiera teraz funkcję podwójne sprawdzenie, który oferuje możliwość dostępu do zgodnych i sprzecznych źródeł związanych z informacjami przekazywanymi w odpowiedzi.

Konkretnie, jeśli naciśniesz przycisk Odpowiedź (Google Logo), chatbot ocenia, czy w Internecie istnieje treść, aby potwierdzić swoją odpowiedź. Zdania podkreślone w zielonych źródłach wspierających, a zdania wyróżnione w pomarańczowych źródłach rozbieżne źródła.

Rozszerzenia Google Chrome mogą odzyskać hasła !

Z prostego rozszerzenia Google Chrome można odzyskać w wyczyszczeniu haseł, które wprowadzasz w wielu popularnych witrynach. Badacze bezpieczeństwa podkreślili tę słabość w raporcie. Zróbmy zameldowanie.

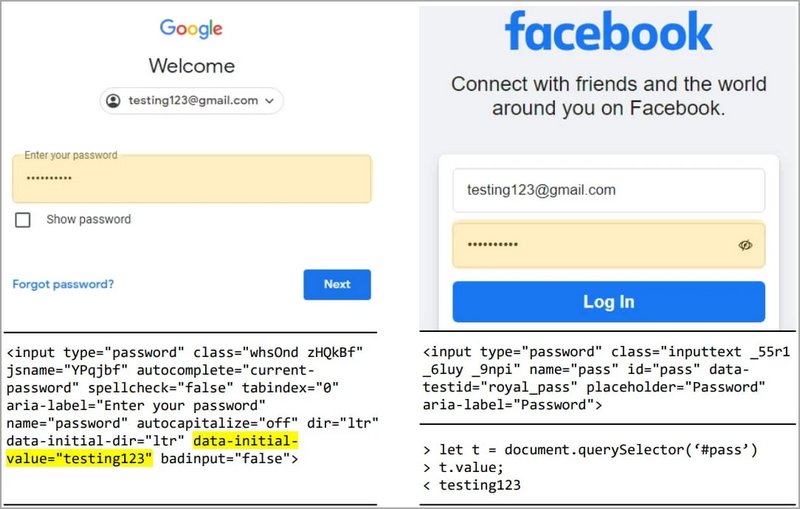

Zespół naukowców z University of Wisconsin-Madison opublikował nowy raport techniczny, który pokazuje, że uzasadnione rozszerzenie zainstalowane z sklepu internetowego Chrome w przeglądarce jest w stanie ukraść poufne informacje. zasada najmniejszej przywileju Nie stosowanie deweloperów w wielu rozszerzeniach, w tym niektórych popularnych, sprawia, że są w stanieUzyskaj dostęp do informacji wprowadzonych w formularzach witryny. Może to pozwolić na rozszerzenie Odzyskaj w wyścigu identyfikator i hasło użytkownika użytkownika.

W rzeczywistości naukowcy wyjaśniają, że problem jest powiązany z faktem, że programiści dają rozszerzenia Nieograniczony dostęp do drzewa DOM strony. Nawet jeśli zachowanie nie jest takie samo na wszystkich stronach, z pewnymi formami, Wprowadzone dane są widoczne w kodzie źródłowym i rozszerzenia mogą je odzyskać. Do tego dodaje się fakt, że Rozszerzenie może nadużywać interfejsu API DOM Aby bezpośrednio wyodrębnić informacje wprowadzone w momencie wejścia użytkownika.

Aby zapewnić dodatkową warstwę bezpieczeństwa, większość przeglądarek używa Protokół Manifest V3 wprowadzony do Google Chrome i co zapobiega przeprowadzaniu rozszerzeń niektórych działań. Tak jest jednak niewystarczające i nieskuteczne wobec skryptów treści.

Zatem rozszerzenie opracowane przez programistów, którzy przedstawiają się jako asystent oparty na GPT Odzyskaj poufne informacje, nadużywając kodu źródłowego HTML strony, sygnałów nawigacyjnych CSS i elementów JavaScript. To rozszerzenie nie zawiera żadnego złośliwego kodu i Jest zgodny z manifestą v3 Ponieważ nie ładuje kodu ze źródeł zewnętrznych. Dlatego został zatwierdzony przez Google i został umieszczony w Internecie w Chrome Web Store.

Najpopularniejsze strony są wrażliwe

Według testów przeprowadzonych przez naukowców większość 10 000 najlepszych witryn na świecie jest bezbronna. Około 1100 witryn przechowuje hasła użytkownika w postaci wyraźnego tekstu w HTML DOM. Ponadto 7300 witryn jest podatnych na ekstrakcję danych za pośrednictwem DOM API Access.

Ta słabość nie tylko wpływa na Google Chrome, ponieważ inne przeglądarki używają bazy chromu.

Oto kilka przykładów: Gmail.com, Facebook.com, Cloudflare.Com, Amazon.com.

W tym samym czasie, Około 17 300 rozszerzeń sklepu internetowego Chrome (tj. 12,5 %) mają zezwolenia niezbędne do wyodrębnienia tych wrażliwych informacji. To jest tym bardziej niepokojące 190 rozszerzeń (niektóre z ponad 100 000 pobrań) już przechowuj te informacje w zmiennych. Co sugeruje, że pewne rozszerzenia już wykorzystują ten problem bezpieczeństwa.

Udostępnij ten artykuł

- ← Wcześniej w Europie subskrypcje Microsoft 365 będą sprzedawane z drużynami Microsoft lub bez

- Microsoft wymusi aktualizację maszyn wciąż w systemie Windows 11 w wersji 21: 2: 2 rano →

Florian Burnel

Inżynier systemu i sieci, współzałożyciel IT-Connect i Microsoft MVP „Cloud and Datacenter Management”. Chcę podzielić się swoimi doświadczeniami i odkryciami za pośrednictwem moich artykułów. Generalist ze szczególną atrakcją dla Microsoft Solutions i Scripting. Dobre czytanie.

Florian ma 4966 postów i liczy.Zobacz wszystkie posty Florian